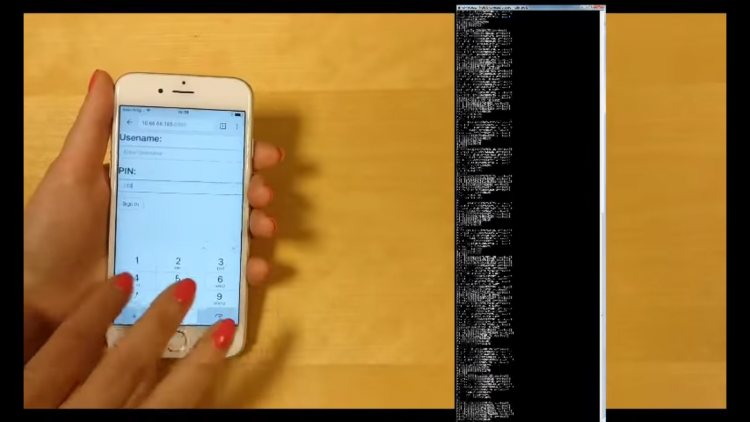

Ученые Ньюкаслского института узнали, что хакеры могут воровать пин-коды и пароли клиентов, просто отслеживая характеристики датчиков перемещения мобильных телефонов. Мошенники могут разбирать повороты телефона и перемещения в процессе комплекта текста и при помощи этих данных с лёгкостью приобретать четырёхзначные коды.

Можно задуматься, что перемещения механизмов случайны, но действительно у любого человека производится собственная модель. В масштабах испытаний ученые сумели выяснить пин-код с первого раза в 74 % примеров, с 3-го раза — в 94 % примеров, но при 5-ой попытке возможность принятия доступа к эксклюзивному количеству росла до 100 %.

«Абсолютное большинство телефонов, микропланшетов и прочих имеющих механизмов оборудованы обилием детекторов, начиная прекрасно знаменитыми GPS, видеокамерой и громкоговорителем и заканчивая приборами вроде гироскопа, датчика приближения, NFC, датчика вращения и акселерометра, — сообщает основной специалист Марьям Мехнежад (Maryam Mehrnezhad). — Однако так как мобильным дополнениям и сайтам не стоит требовать разрешение на применение многих из них, вредные платформы могут украдкой “выслушивать” данные ваших детекторов и применять их для обнаружения большого диапазона секретной информации о вас вроде продолжительности телефонных звонков, физической энергичности и действий с касаниями, пин-кодов и паролей».

Также обнаружилось, что если раскрыть страничку с вредным кодом через определенные мобильные обозреватели и потом, не закрывая прошлую закладку — кредитный аккаунт, то хакеры сумеют прослеживать все включаемые данные. В отдельных случаях наблюдение может длиться даже после закрытия всех вкладок и блокады мобильного телефона.

Чтобы провести исследования, бригада натренировала нейронную сеть на данных, полученных среди людей, которые активно применяют пин-коды для входа в разные аккаунты. Потом она использовала javascript-уязвимость в интернет-браузере, через который проводился ввод. Когда клиент жал на вредную сноску, платформа начинала создавать данные с датчиков перемещения.

Ученые осведомили о неприятности самые крупные компании и создателей интернет-браузеров. В 2016 г Эпл поправила её в масштабах обновления iOS 9.3. Потом аналогичный патч произвела и Mozillа для Android-версии Firefox. Google также ознакомлена, однако пока не обнаружила метод ликвидировать слабость в Chrome.

Сейчас бригада планирует вести исследования на фитнес-трекерах. Она желает узнать, как мошенники применяют детекторы имеющих механизмов для слежения за энергичностью клиентов и какой вред конфиденциальности может наносить хищение данных.

Бригада Мехнежад не первая, доказавшая слабость детекторов. Кевин Фи (Kevin Fu), доцент электротехники и информатики в Мичиганском институте, также показал, что акселерометры могут позволять жонглировать устройствами. Согласно его заявлению, детекторы представляют самое слабое звено в безопасности Сети-интернет вещей.

Февраль 22nd, 2023

Февраль 22nd, 2023  raven000

raven000  Опубликовано в рубрике

Опубликовано в рубрике